cyber attack

Articoli di approfondimento sui Cyber Attack. Didattica, Tutorial, Prodotti, Novità e Eventi inerenti temi di Cyber Security e Cyber Attack. Scegli un articolo per leggere e capire dove ci porterà la sicurezza informatica.

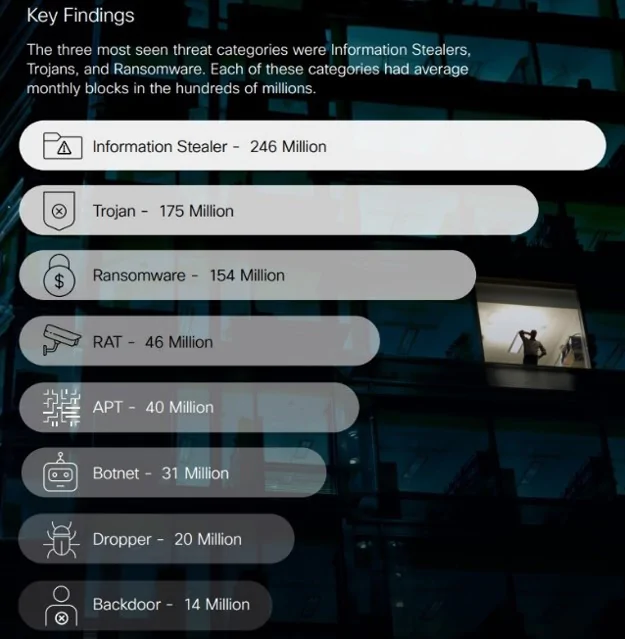

Furto di informazioni, trojan e ransomware: sono queste le principali minacce informatiche che il Cisco…

La NATO sta per aggiornare la sua strategia di intelligenza artificiale. Includerà l'Intelligenza artificiale per…

La compromissione delle mail aziendali sono aumentate nei primi tre mesi del 2024 più del…

La minaccia di attacchi informatici non è una novità, ma il ransomware si sta dimostrando…

Quante volte ci è capitato di usare un codice QR per iscriverci a una newsletter,…

Una risposta alla richiesta di maggior visibilità sulla sicurezza e di una supervisione continua sui…

Verimatrix, leader nell'alimentare il moderno mondo connesso con una sicurezza incentrata sulle persone, ha annunciato…

Hillstone Networks ha pubblicato la retrospettiva e le previsioni annuali dalla Stanza del Cto. Nel…

Ransomware Intelligence Global Report 2023, una panoramica completa degli attacchi ransomware registrati dalle organizzazioni mondiali…

Il team del Computer Security Incident Response dell'Agenzia per la Cybersicurezza Nazionale ha dichiarato di…

L’innovativa start-up di cyber innovatori è tra le pochissime aziende in ambito insurtech inserite nella…

Un attacco informatico è definibile come un’attività ostile nei confronti di un sistema, di uno…

Gli utenti Gmail dovrebbero tenere d'occhio il nuovo attacco malware SHARPEXT, scoperto da Volexity, società…

Un attacco informatico è definibile come un’attività ostile nei confronti di un sistema, di uno…

La gang ransomware Yanluowang ha violato la rete aziendale di Cisco, alla fine di maggio,…

Attacco informatico: cos’è, come funziona, obiettivo e come è possibile prevenirlo: Attacco birthday

Un attacco informatico è definibile come un’attività ostile nei confronti di un sistema, di uno…

La sicurezza informatica è un tema in continua evoluzione, sempre sotto i riflettori. La consapevolezza…

Durante il fine settimana, la banda di ransomware Lockbit ha rivelato di aver violato i…

Un attacco informatico è definibile come un’attività ostile nei confronti di un sistema, di uno…

Un attacco informatico Malware è definibile come un’attività ostile nei confronti di un sistema, di…